Makro-Viren, totgeglaubte leben länger

Die Makro-Viren sind nach einer langen Pause wieder zurück. In den 90er Jahren waren diese sehr erfolgreich, bis die Wirksamkeit der Makros in Microsoft Office, durch die Einführung der Sicherheitseinstellungen für Makros, eingeschränkt wurde.

Heute sind alle Makros in Microsoft Office standardmässig deaktiviert und werden nur ausgeführt, wenn der Benutzer es explizit zulässt. Da aber viele Firmen Makros nutzen, werden die Makro-Sicherheitseinstellungen oft gelockert, damit die Makros reibungslos funktionieren. Kriminelle wissen das und kombinieren Makro-Viren-Angriffe mit ausgeklügeltem Social Engineering.

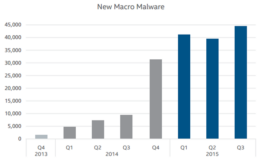

Im letzten Jahr haben die Makro-Viren gemäss. McAfees Analysen einen grossen Zuwachs erlebt. Das hängt sicherlich auch damit zusammen, dass die Erfolgsraten bei Angriffen mit Makro-Viren relativ hoch sind.

Abbildung 1: Anzahl neue Makro-Viren pro Quartal, Quelle: McAfee Labs, 2015

Was sind Makros

Makros sind kleine Programme, die häufige Aufgaben automatisieren können. In Microsoft Office werden die Makros zum Beispiel in Visual Basic gespeichert. Makros sind nicht grundsätzlich gefährlich. Diese Programme können für wiederkehrende Aufgaben grosse Zeitersparnis bedeuten. Es ist jedoch auch möglich, einen Schadcode zu hinterlegen, der zum Beispiel eine Backdoor installiert.

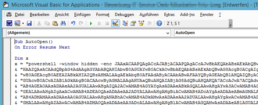

Durch die grosse Verbreitung von Microsoft Office werden hierfür auch die meisten Makro-Viren geschrieben. In Microsoft Office ist es sogar möglich, Makros automatisiert beim Starten von Ereignissen zu aktivieren. Bei Excel und Word beginnen die automatischen Makros mit „auto“.

Es gibt unteranderem folgende automatische Makros:

- Excel

- Auto_Open: Startet, wenn der Benutzer ein Dokument öffnet

- Auto_Close: Startet, wenn der Benutzer das Dokument schliesst

- Word

- AutoOpen: Startet, wenn der Benutzer ein Dokument öffnet

- AutoClose: Startet, wenn der Benutzer das Dokument schliesst

Abbildung 2: AutoOpen-Function

Makro-Viren gibt es nicht nur für Microsoft Office. Diese kann es theoretisch für jedes Produkt geben, falls die Möglichkeit besteht, Makros zu erstellen.

Infektionsweg

Makro-Viren werden hauptsächlich über Spam E-Mails und zum Teil als Spear-Phishing (gezielter Phishing Angriff) verbreitet. Dabei ist z. B. eine Microsoft Office-Datei direkt in der E-Mail oder in einem gepackten Archiv (z. B. Zip oder 7z) gepackt. Teilweise sind die Archive sogar verschlüsselt, um sich am Virenschutz des E-Mailservers vorbei zu schmuggeln.

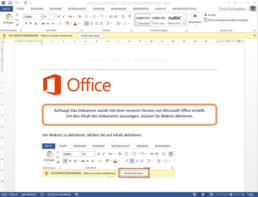

Wird die Datei geöffnet, wird erst geprüft, ob Makros ausgeführt werden können. Können diese nicht gestartet werden, erscheint ein Hinweis, dass die Makros aktiviert werden müssen.

Abbildung 3: Worddatei mit Hinweis

Nach dem Aktivieren der Makros ist es schon passiert. Das System kann durch das Makro infiziert werden.

Empfehlung

Um sich vor Makro-Viren besser zu schützen, empfehlen wir Ihnen:

- Regelmässiges Aktualisieren des Betriebssystems und der installierten Anwendungen, um sich vor bekannten Schwachstellen zu schützen

- Eine aktuelle Antiviren-Lösung installieren

- Nur Dokumente öffnen, welche von bekannten Absendern kommen und einen plausiblen Inhalt haben

- Nur Makros in bekannten Dateien erlauben

- Die Standard Makro Einstellungen auf Hoch setzen und nur signierte Makros zulassen

- Darauf achten, dass die Standard Makro-Einstellungen auf Hoch gesetzt sind

- Regelmässige Awareness-Schulungen zu diversen Themen im Bereich IT-Sicherheit durchführen

Informationen zum Autor: Marius Hamborgstrøm

Im Jahre 2014 ist es mir gelungen goSecurity von meinem Talent zu überzeugen. Als Experte für Penetration Tests konnte ich schon viele Schwachstellen aufdecken, bevor dies einem Hacker gelungen ist. Zudem bin ich für die Gestaltung und die Durchführung unserer goTraining-Kurse Hack to PROTECT (H2P), Hack to PROTECT [ADVANCED] (H2PA) und Windows Server Hardening (WSH) verantwortlich. Durch meine jahrelange Erfahrung als IT-Leiter einer mittelständischen Bank, kenne ich auch die Seite des Administrators und des IT-Managers in einer Umgebung mit hohen Sicherheitsanforderungen. Aus dieser Erfahrungskiste kann ich die Anforderungen unserer Kunden auch bei Audits und umfassenden Beratungen schnell verstehen und Sie zielgerichtet und praxisnah beraten. Jede Sicherheitslücke bei Ihnen zu finden, bevor dies jemand anderem gelingt, ist leider nicht immer realistisch. Und dennoch ist es mein Antrieb und mein Anspruch.

Im Jahre 2014 ist es mir gelungen goSecurity von meinem Talent zu überzeugen. Als Experte für Penetration Tests konnte ich schon viele Schwachstellen aufdecken, bevor dies einem Hacker gelungen ist. Zudem bin ich für die Gestaltung und die Durchführung unserer goTraining-Kurse Hack to PROTECT (H2P), Hack to PROTECT [ADVANCED] (H2PA) und Windows Server Hardening (WSH) verantwortlich. Durch meine jahrelange Erfahrung als IT-Leiter einer mittelständischen Bank, kenne ich auch die Seite des Administrators und des IT-Managers in einer Umgebung mit hohen Sicherheitsanforderungen. Aus dieser Erfahrungskiste kann ich die Anforderungen unserer Kunden auch bei Audits und umfassenden Beratungen schnell verstehen und Sie zielgerichtet und praxisnah beraten. Jede Sicherheitslücke bei Ihnen zu finden, bevor dies jemand anderem gelingt, ist leider nicht immer realistisch. Und dennoch ist es mein Antrieb und mein Anspruch.