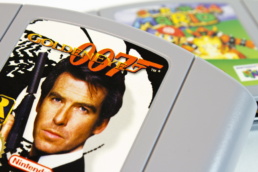

Durch gehacktes Mobiltelefon erpresst

goSecurity3,9 Milliarden Personen nutzten 2021 ein Mobiltelefon. Meines…

AppLocker - Weniger ist mehr - Teil 2 (AaronLocker)

goSecurityIn meinem letzten BLOG zum Thema AppLocker habe ich den Grundaufbau…

Künstliche Intelligenz: Bestandesaufnahme

goSecurityKünstliche Intelligenz ist heutzutage in aller Munde. Besonders die…

ISO 27001 Zertifizierung - lohnt sie sich wirklich?

goSecurity ISO 27001: der Sinn der Norm In diesem Blog möchte ich nicht gross…

ISO 27001:2022 veröffentlicht

goSecurityEnde Oktober war es nach einigen Verzögerungen so weit, die neue ISO…

Unsicherer vs. sicherer E-Mail-Versand Teil 1

goSecurityE-Mail ist einer der wichtigsten Kommunikationskanäle im…

Phising und Spam durch SPF, DKIM und DMARC verhindern

goSecurityWas würden Sie sagen, wenn ich Ihnen erzähle, dass Kriminelle Ihre…